https://ebt-forti.tistory.com/m/84

사용자 별로 SSLVPN address 대역을 다르게 할당하는 방법

SSLVPN 사용자 또는 사용자 그룹별로 SSLVPN 가상 IP를 다르게 할당하고, 접속하는 내부 대역도 다르게 설정하는 방법이다. 아래 그림처럼 user1 사용자는 10.1.1.0/24 대역의 IP를 할당 받아서 내부의 192.

ebt-forti.tistory.com

이쪽 블로그 도움을 받았습니다.

인프라/개발 팀 별로 접근 할 수 있는 서버를 다르게 두고 싶었다.

ssl-vpn address 접속 대역을 다르게 설정하고, 그 대역대만 접근 할 수 있는 서버를 방화벽 rule로 설정하기로 했다.

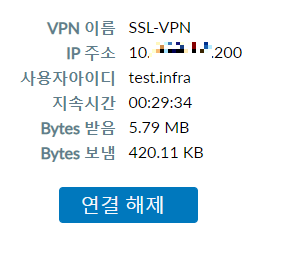

인프라의 경우 10.X.X.200 - 10.X.X.220

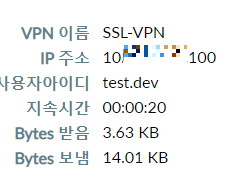

개발의 경우 10.X.X.100 - 10.X.X.199

1. SSL-VPN Settings 메뉴를 들어간다.

2. 개발자 그룹을 만들고 할당될 IP대역대를 설정한다.

3. Specify custom IP ranges 메뉴 > IP Ranges에 두 대역대를 추가한다.

Server Certificate는 기본으로 제공해주는 인증서를 넣었다. (이 방화벽은 인증서 하나만 설정이 가능함 ㅜ)

4. SSL-VPN Portals에 develop-access 이름에

Enalbled Based on Policy Destination 터널링을 선택하고 IP 풀을 아까 만든 dev ip 대역대를 추가한다.

5. SSL-VPN settings 메뉴로 돌아와 하단에 두 항목을 추가해준다.

(developer는 User & Authentication메뉴에서 추가해준 개발자 유저를 그룹으로 묶은것이다.)

Apply로 저장을 하고..

6. 방화벽 Policy로 그룹별로 접속 할 서버를 등록해준다.

인프라의 경우

개발의 경우

'인프라 > 네트워크' 카테고리의 다른 글

| fortigate 2단계 인증(이메일) CLI 설정 (0) | 2024.09.15 |

|---|---|

| East-West가 빠르다고 하는 이유? (0) | 2024.07.23 |

| 서브넷팅 연습하기, 네트워크 ID 구하기 (0) | 2023.12.01 |

| TPLink 무선 장비들 사용기 (0) | 2023.11.29 |

| 행정망 오류에 대한 뉴스 (1) | 2023.11.29 |